321

Cryptolocker es un término que está causando revuelo en el mundo de la informática. Pero, ¿qué es exactamente? Este artículo explica cómo funciona Cryptolocker, las posibles medidas de protección y las repercusiones en los sistemas afectados.

Cryptolocker: definición y significado

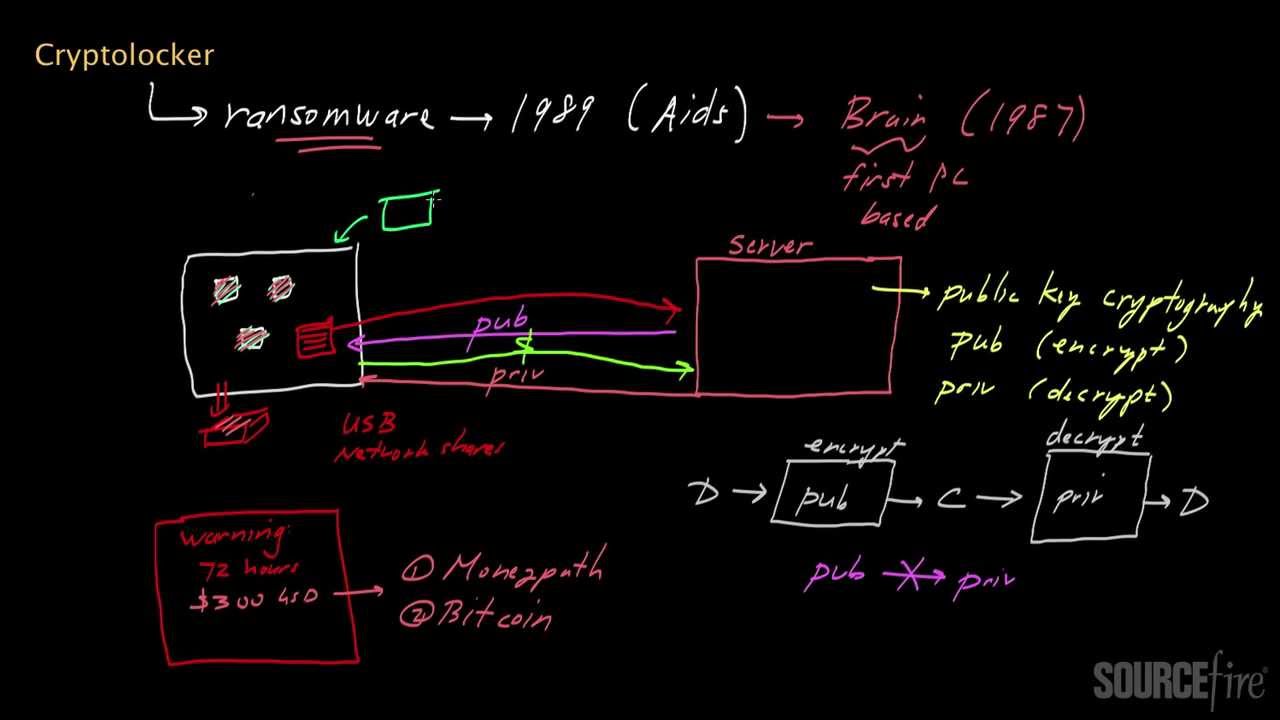

Un Cryptolocker es un tipo especial de malware, más concretamente un ransomware, que sirve para bloquear el acceso a los archivos informáticos del sistema infectado mediante un cifrado potente y, a continuación, exigir a las víctimas un rescate para obtener la clave de descifrado.

- Funcionamiento: Cryptolocker se distribuye a menudo a través de correos electrónicos de phishing con archivos adjuntos maliciosos, que suelen estar camuflados como notificaciones legítimas, por ejemplo, de servicios de paquetería o autoridades. Tras ejecutar el código malicioso, el malware comienza a cifrar archivos en discos duros locales, unidades de red y, en algunos casos, también en almacenamientos en la nube. Los archivos afectados se cifran con algoritmos muy potentes (por ejemplo, RSA de 2048 bits).

- Extorsión y riesgos: tras el cifrado, las víctimas reciben un mensaje en el que se les exige el pago de un rescate (normalmente en criptomonedas como Bitcoin) para obtener una clave de descifrado. Si el pago no se realiza dentro del plazo establecido, los atacantes amenazan con destruir la clave y hacer que los datos sean inaccesibles de forma permanente. No hay garantía de que los datos se liberen realmente tras el pago.

- Importancia y variantes: Cryptolocker se considera el «pionero» de las modernas oleadas de ransomware, apareció por primera vez en 2013 y causó daños en todo el mundo. Hoy en día existen numerosos sucesores y variantes, y el término Cryptolocker se utiliza a menudo como sinónimo de todo tipo de malware de chantaje que cifra datos.

- Medidas de protección: Las medidas de protección típicas son copias de seguridad actualizadas, programas antivirus, precaución al abrir correos electrónicos y archivos adjuntos, así como formación para detectar intentos de phishing.

- Por lo tanto, Cryptolocker es un peligroso troyano de chantaje que utiliza el cifrado de datos para exigir el pago de un rescate y es un ejemplo de muchos ciberataques modernos.

Así funciona un Cryptolocker

El funcionamiento de un Cryptolocker es complejo y sofisticado. Utiliza diversas técnicas para penetrar en un sistema y cifrar los archivos.

- El ataque suele comenzar con un correo electrónico de phishing que engaña al usuario para que abra un archivo adjunto o un enlace malicioso. Una vez que esto ocurre, el ransomware se instala en el sistema.

- Tras la instalación, Cryptolocker busca determinados tipos de archivos y los cifra con un potente algoritmo. Entre los tipos de archivos más afectados se encuentran los documentos, las imágenes y las bases de datos.

- Para poder descifrar los archivos, se necesita una clave única que se almacena en un servidor remoto. Los atacantes exigen un rescate para liberar esta clave.

- Otro truco del Cryptolocker es amenazar con borrar la clave después de un plazo determinado, lo que aumenta la presión sobre la víctima para que pague rápidamente el rescate.

Protegerse de un Cryptolocker: así se hace

La protección contra Cryptolocker es fundamental para garantizar la integridad y disponibilidad de los datos. Existen diferentes estrategias para minimizar el riesgo de infección.

- Las copias de seguridad periódicas son uno de los métodos más eficaces para protegerse contra el ransomware. En caso de infección, los archivos se pueden restaurar desde una copia de seguridad limpia. El sistema operativo, el software y el antivirus deben mantenerse siempre actualizados para cerrar las brechas de seguridad.

- La instalación de un software antivirus fiable y la actualización periódica del sistema operativo y de todas las aplicaciones son fundamentales para cerrar las brechas de seguridad. Un programa antivirus actualizado y de confianza, así como un cortafuegos, ofrecen una protección esencial contra el malware y el acceso no autorizado.

- Los usuarios deben recibir formación sobre los ataques de phishing para que puedan reconocer y evitar los correos electrónicos y archivos adjuntos sospechosos. Una buena formación puede reducir considerablemente la probabilidad de infección. No abra archivos adjuntos o enlaces sospechosos en correos electrónicos, especialmente si se trata de spam o de remitentes desconocidos. Así es como se distribuyen a menudo los cripto-virus como Cryptolocker.

- La implementación de cortafuegos y otras medidas de seguridad puede bloquear el acceso a sitios web maliciosos y mejorar la protección de la red. El uso de filtros web y la precaución al navegar ayudan a evitar sitios web infectados. Las redes wifi públicas solo deben utilizarse con VPN para prevenir ataques.

- Utilice herramientas adicionales. Las extensiones del navegador o el software de seguridad especializado pueden bloquear la minería de criptomonedas y otros programas maliciosos.

¿Qué hacer si se es víctima de un cryptolocker?

Si se ve afectado por un Cryptolocker (un tipo de ransomware), debe seguir los siguientes pasos:

- Aísle inmediatamente los sistemas y desconéctelos de la red para evitar que el malware siga propagándose. Esto significa desconectar los cables de red, desactivar la WLAN o desconectar los sistemas, pero no simplemente apagarlos, para guardar los datos importantes para su posterior análisis.

- Informar al equipo de TI y seguridad o a expertos en TI especializados en ciberataques. Estos pueden limitar el ataque, analizar las causas y eliminar el malware.

- Documentar el incidente con precisión: qué sistemas se han visto afectados, qué mensajes de error o archivos muestran el ataque, guardar capturas de pantalla y registros.

- Informe a las autoridades si se han visto afectados datos personales (por ejemplo, a la autoridad de protección de datos) y denuncie el ataque a la policía o a la unidad de ciberdelincuencia. También debe notificarlo a su propio seguro cibernético.

- Si es necesario, compruebe si dispone de copias de seguridad actuales y limpias para restaurar los datos a partir de ellas.

- Por lo general, no se recomienda pagar el rescate, ya que no hay garantía de que los datos se descifren y esto conlleva riesgos adicionales.

- Una vez minimizados los daños, se debe revisar la seguridad del entorno informático por parte de expertos e introducir medidas para prevenir futuros ataques.

- Además, se puede intentar restaurar los datos cifrados con herramientas de descifrado especiales, si están disponibles. Es importante eliminar completamente el ransomware del sistema, por ejemplo, con software antimalware o en modo seguro.

previous post