227

Cryptolocker é um termo que está a causar sensação no mundo da informática. Mas o que é que ele significa exatamente? Este artigo explica como funciona o Cryptolocker, quais são as medidas de proteção possíveis e quais são os efeitos nos sistemas afetados.

Cryptolocker: definição e significado

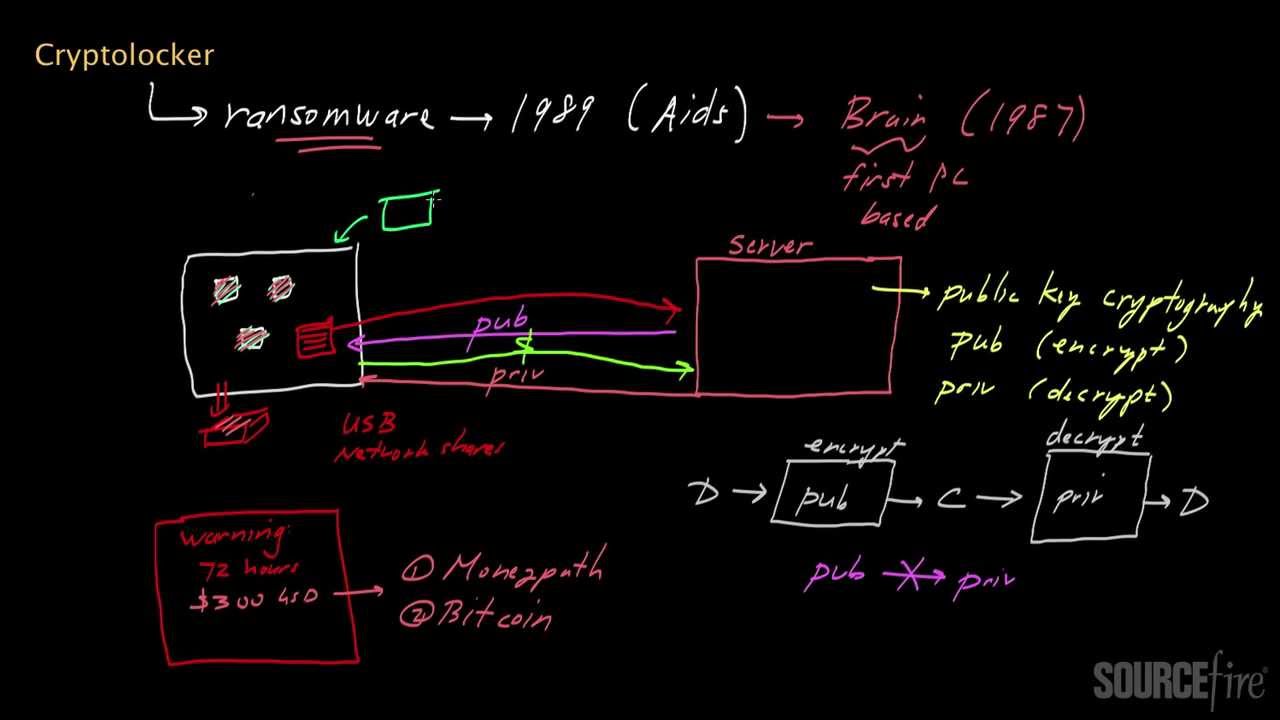

Um Cryptolocker é um tipo específico de malware, mais precisamente um ransomware, que serve para tornar os ficheiros do computador no sistema infetado inacessíveis através de uma encriptação forte e, em seguida, exigir às vítimas um resgate para obter a chave de desencriptação.

- Funcionamento: O Cryptolocker é frequentemente distribuído através de e-mails de phishing com anexos maliciosos, que geralmente são disfarçados como notificações legítimas, por exemplo, de serviços de entrega de encomendas ou autoridades. Após a execução do código malicioso, o malware começa a encriptar ficheiros em discos rígidos locais, unidades de rede e, em alguns casos, também em armazenamentos na nuvem. Os ficheiros afetados são encriptados com algoritmos muito fortes (por exemplo, RSA com 2048 bits).

- Chantagem e riscos: após a encriptação, as vítimas recebem uma mensagem solicitando o pagamento de um resgate (geralmente em criptomoedas como Bitcoin) para obter uma chave de desencriptação. Se o pagamento não for efetuado dentro do prazo, os atacantes ameaçam destruir a chave e tornar os dados permanentemente inacessíveis. Não há garantia de que os dados serão realmente liberados após o pagamento.

- Significado e variantes: o Cryptolocker é considerado o «pioneiro» das ondas modernas de ransomware, apareceu pela primeira vez em grande escala em 2013 e causou danos em todo o mundo. Hoje existem inúmeros sucessores e variantes, sendo que o termo Cryptolocker é frequentemente usado como sinónimo para todos os tipos de malware de extorsão que encriptam dados.

- Medidas de proteção: Medidas de proteção típicas são backups atualizados, programas antivírus, cuidado ao abrir e-mails e anexos, bem como treinamentos para reconhecer tentativas de phishing.

- Um Cryptolocker é, portanto, um trojan de chantagem perigoso que tenta forçar o pagamento de resgate através da encriptação de dados e é um exemplo de muitos ataques cibernéticos modernos.

Como funciona um Cryptolocker

O funcionamento de um Cryptolocker é complexo e sofisticado. Ele utiliza várias técnicas para invadir um sistema e encriptar os ficheiros.

- O ataque começa frequentemente com um e-mail de phishing que induz o utilizador a abrir um anexo ou link malicioso. Assim que isso acontece, o ransomware é instalado no sistema.

- Após a instalação, o Cryptolocker procura determinados tipos de ficheiros e encripta-os com um algoritmo forte. Os tipos de ficheiros mais frequentemente afetados incluem documentos, imagens e bases de dados.

- Para permitir a desencriptação dos ficheiros, é necessária uma chave única, que é armazenada num servidor remoto. Os atacantes exigem um resgate para liberar essa chave.

- Outro truque do Cryptolocker é a ameaça de excluir a chave após um determinado prazo, o que aumenta a pressão sobre a vítima para pagar o resgate rapidamente.

Proteger-se contra um Cryptolocker: como fazer

A proteção contra um Cryptolocker é fundamental para garantir a integridade e a disponibilidade dos dados. Existem várias estratégias para minimizar o risco de infeção.

- Backups regulares são um dos métodos mais eficazes para se proteger contra ransomware. Em caso de infeção, os ficheiros podem ser restaurados a partir de um backup limpo. O sistema operativo, o software e o antivírus devem ser sempre mantidos atualizados para eliminar falhas de segurança.

- A instalação de software antivírus confiável e a atualização regular do sistema operativo e de todas as aplicações são fundamentais para eliminar falhas de segurança. Um programa antivírus atualizado e confiável, bem como um firewall, oferecem proteção essencial contra malware e acesso não autorizado.

- Os utilizadores devem receber formação sobre ataques de phishing para reconhecer e evitar e-mails e anexos suspeitos. Uma boa formação pode reduzir significativamente a probabilidade de infeção. Não abra anexos ou links suspeitos em e-mails, especialmente se forem spam ou de remetentes desconhecidos. É assim que os vírus criptográficos, como o Cryptolocker, são frequentemente distribuídos.

- A implementação de firewalls e outras medidas de segurança pode bloquear o acesso a sites maliciosos e melhorar a proteção da rede. O uso de filtros da Web e o cuidado ao navegar ajudam a evitar sites infectados. As redes Wi-Fi públicas só devem ser utilizadas com VPN para prevenir ataques.

- Utilize ferramentas adicionais. Extensões de navegador ou software de segurança especializado podem bloquear a mineração de criptomoedas e outros programas maliciosos.

O que fazer se for afetado por um Cryptolocker?

Se for afetado por um Cryptolocker (uma forma de ransomware), deve seguir os seguintes passos:

- Isole imediatamente os sistemas e desligue-os da rede para impedir que o malware continue a propagar-se. Isto significa desligar os cabos de rede, desativar o Wi-Fi ou colocar os sistemas offline, mas não os desligar simplesmente, para garantir a segurança dos dados importantes para uma análise posterior.

- Informe a equipa de TI e segurança ou especialistas em TI especializados em ciberataques. Eles podem limitar o ataque, analisar as causas e remover o malware.

- Documente o incidente com precisão: quais sistemas foram afetados, quais mensagens de erro ou ficheiros indicam o ataque, salve capturas de ecrã e registos.

- Informe as autoridades se os dados pessoais forem afetados (por exemplo, autoridade de proteção de dados) e comunique o ataque à polícia ou à unidade de cibercrime. A sua própria seguradora cibernética também deve ser notificada.

- Se necessário, verifique se existem backups atuais e limpos para restaurar os dados a partir deles.

- O pagamento de resgate geralmente não é recomendado, pois não há garantia de descriptografia dos dados e isso acarreta riscos adicionais.

- Após a minimização dos danos, o ambiente de TI deve ser verificado por especialistas em segurança e medidas para prevenir ataques futuros devem ser implementadas.

- Além disso, pode-se tentar recuperar os dados encriptados com ferramentas especiais de desencriptação, se disponíveis. É importante remover completamente o ransomware do sistema, por exemplo, com software antimalware ou no modo de segurança.