320

Cryptolocker — термин, который вызывает ажиотаж в мире IT. Но что именно он означает? В этой статье рассказывается о принципе действия Cryptolocker, возможных мерах защиты и последствиях для затронутых систем.

Cryptolocker: определение и значение

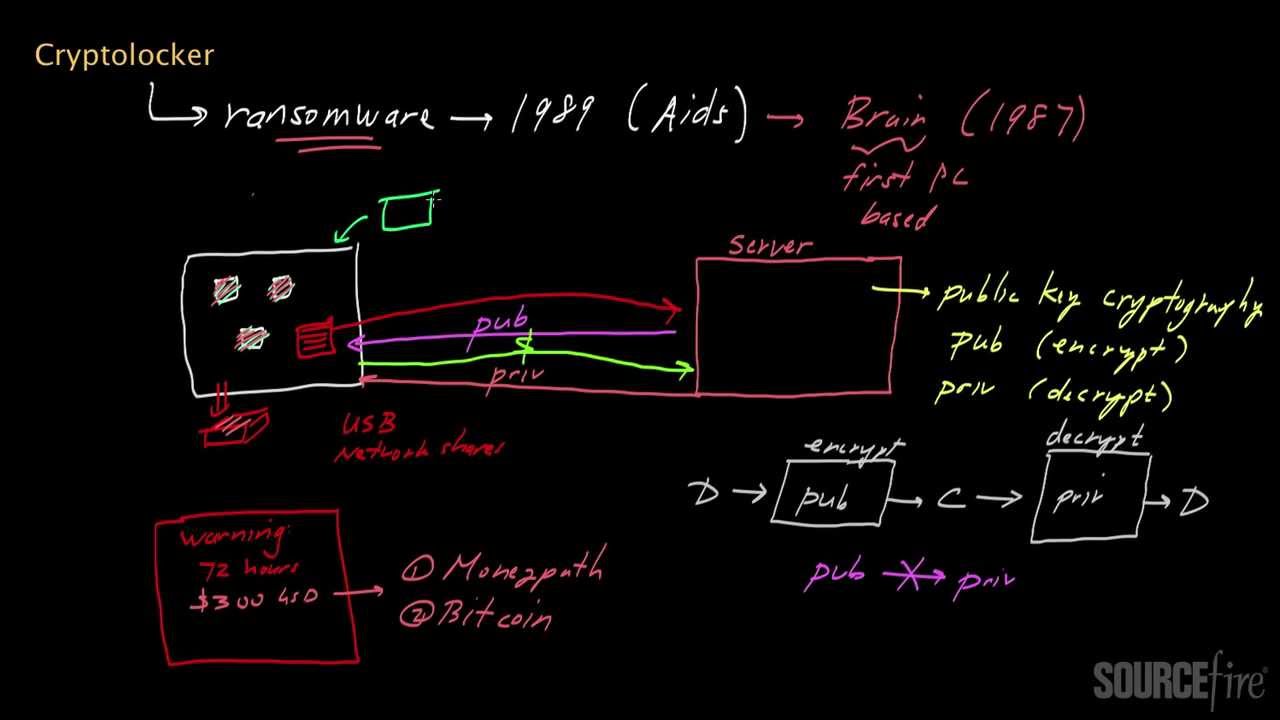

Cryptolocker — это особая форма вредоносного ПО, а точнее, программа-вымогатель, которая служит для того, чтобы сделать компьютерные файлы на зараженной системе недоступными с помощью надежного шифрования, а затем требовать от жертв выкуп за предоставление ключа дешифрования.

- Принцип действия: Cryptolocker часто распространяется через фишинговые письма с вредоносными вложениями, которые обычно маскируются под легитимные уведомления, например, от служб доставки посылок или государственных органов. После запуска вредоносного кода вредоносная программа начинает шифровать файлы на локальных жестких дисках, сетевых дисках и, в некоторых случаях, в облачных хранилищах. Затронутые файлы шифруются с помощью очень мощных алгоритмов (например, RSA с 2048 битами).

- Шантаж и риски: после шифрования жертвы получают сообщение с требованием выкупа (чаще всего в криптовалюте, например, в биткойнах) за ключ дешифрования. Если платеж не будет произведен в установленный срок, злоумышленники угрожают уничтожить ключ и сделать данные недоступными навсегда. Нет никакой гарантии, что данные действительно будут разблокированы после оплаты.

- Значение и варианты: Cryptolocker считается «пионером» современных волн вымогательского ПО, впервые появился в широком распространении в 2013 году и нанес ущерб по всему миру. Сегодня существует множество последователей и вариантов, причем термин Cryptolocker часто используется как синоним всех видов вредоносного ПО, шифрующего данные с целью вымогательства.

- Меры защиты: Типичные меры защиты включают в себя регулярное создание резервных копий, использование антивирусных программ, осторожность при открытии электронных писем и вложений, а также обучение по распознаванию попыток фишинга.

- Таким образом, Cryptolocker — это опасный троян-вымогатель, который с помощью шифрования данных вынуждает платить выкуп и является типичным примером многих современных кибератак.

Как работает Cryptolocker

Принцип действия Cryptolocker сложен и изощрен. Он использует различные методы для проникновения в систему и шифрования файлов.

- Атака часто начинается с фишингового письма, которое побуждает пользователя открыть вредоносное вложение или ссылку. Как только это происходит, программа-вымогатель устанавливается в системе.

- После установки Cryptolocker ищет определенные типы файлов и шифрует их с помощью мощного алгоритма. К часто заражаемым типам файлов относятся документы, изображения и базы данных.

- Для расшифровки файлов требуется уникальный ключ, который хранится на удаленном сервере. Злоумышленники требуют выкуп за предоставление этого ключа.

- Еще один трюк Cryptolocker — угроза удалить ключ по истечении определенного срока, что усиливает давление на жертву, заставляя ее быстро заплатить выкуп.

Защита от Cryptolocker: как это работает

Защита от Cryptolocker имеет решающее значение для обеспечения целостности и доступности данных. Существует несколько стратегий, позволяющих минимизировать риск заражения.

- Регулярное создание резервных копий — один из самых эффективных способов защиты от программ-вымогателей. В случае заражения файлы можно восстановить из чистой резервной копии. Операционная система, программное обеспечение и антивирус должны всегда обновляться до последней версии, чтобы устранить уязвимости в системе безопасности.

- Установка надежного антивирусного программного обеспечения и регулярное обновление операционной системы и всех приложений имеют решающее значение для устранения уязвимостей в безопасности. Актуальная, надежная антивирусная программа и брандмауэр обеспечивают необходимую защиту от вредоносного ПО и несанкционированного доступа.

- Пользователи должны пройти обучение по вопросам фишинговых атак, чтобы уметь распознавать и избегать подозрительные электронные письма и вложения. Хорошее обучение может значительно снизить вероятность заражения. Не открывайте подозрительные вложения или ссылки в электронных письмах, особенно в спаме или от неизвестных отправителей. Именно так часто распространяются криптовирусы, такие как Cryptolocker.

- Внедрение брандмауэров и других мер безопасности может заблокировать доступ к вредоносным веб-сайтам и улучшить защиту сети. Использование веб-фильтров и осторожность при просмотре веб-сайтов помогают избежать зараженных веб-сайтов. Общественные Wi-Fi-сети следует использовать только с VPN, чтобы предотвратить атаки.

- Используйте дополнительные инструменты. Расширения браузера или специализированное программное обеспечение для обеспечения безопасности могут блокировать криптомайнинг и другие вредоносные программы.

Что делать, если вы стали жертвой Cryptolocker?

Если вы стали жертвой Cryptolocker (разновидности вымогательского ПО), необходимо предпринять следующие шаги:

- Немедленно изолируйте системы и отключите их от сети, чтобы предотвратить дальнейшее распространение вредоносного ПО. Это означает, что необходимо отключить сетевые кабели, отключить Wi-Fi или отключить системы от сети, но не просто выключить их, чтобы сохранить важные данные для последующего анализа.

- Сообщите об этом ИТ-специалистам и экспертам по безопасности, специализирующимся на кибератаках. Они смогут ограничить масштабы атаки, проанализировать ее причины и удалить вредоносное ПО.

- Подробно задокументируйте инцидент: какие системы затронуты, какие сообщения об ошибках или файлы свидетельствуют о нападении, сохраните скриншоты и журналы.

- Сообщите в органы власти, если затронуты персональные данные (например, в орган по защите данных), и сообщите о нападении в полицию или в отдел по борьбе с киберпреступностью. Также следует уведомить свою киберстраховую компанию.

- При необходимости проверьте, есть ли актуальные и чистые резервные копии, чтобы восстановить данные из них.

- Оплата выкупа, как правило, не рекомендуется, поскольку нет гарантии расшифровки данных и это сопряжено с дополнительными рисками.

- После минимизации ущерба ИТ-специалисты должны проверить безопасность ИТ-среды и принять меры по предотвращению будущих атак.

- Кроме того, можно попытаться восстановить зашифрованные данные с помощью специальных инструментов дешифрования, если они доступны. Важно полностью удалить программу-вымогатель из системы, например, с помощью антивирусного программного обеспечения или в безопасном режиме.

previous post